Фарминг-атаки – это атаки, при которых браузер пользователя скрытно направляется на фишинговый (поддельный) сайт.

Файл hosts

По умолчанию, файл HOSTS лежит в каталоге %SYSTEMROOT%\system32\drivers\etc (другой вариант указания пути: %WINDIR%\system32\drivers\etc).

Вирус изменяет этот файл, прописывая (добавляя) там строку с IP-адресом и именем фишингового сайта (точнее, подделываемого):

1.1.1.1 vkontakte.ru

Теперь при заходе на сайт ВКонтакте, браузер пользователя будет загружать его с адреса злоумышленника – 1.1.1.1.

Для восстановления работоспособности, в файле HOSTS следует удалить все строчки, оставив только 127.0.0.1 localhost и те, которые лично вы туда добавляли (если добавляли). Не забудьте сменить пароли ко всем веб-сервисам, которыми вы пользуетесь и фишинговые сайты которых были указаны в измененном файле HOSTS.

/!\ Важно! После внесения изменений в файл HOSTS, следует перезапустить все открытые браузеры, а лучше всего, – перезагрузить компьютер.

Местоположение файла HOSTS

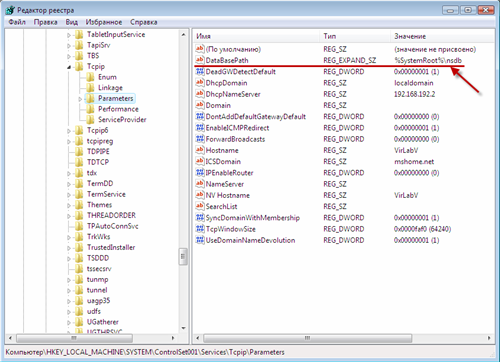

Модификацию файла HOSTS легко обнаружить. В поисках путей повышения скрытности своих действий, злоумышленники придумали изменять местоположение файла HOSTS. Путь к файлу HOSTS может быть изменен путем определения нового значения в ключе системного реестра DataBasePath ветки HKLM\System\ControlSet001\Services\tcpip\parameters (лучше посмотреть все ветки, начиная с CurrentControlSet и до ControlSet001/N). Так Trojan.BAT.Delude.e создает собственный файл HOSTS в каталоге %WINDIR%\Help и устанавливает путь к нему в системном реестре, а Trojan-Downloader.Win32.Esepor.z устанавливает путь %WINDIR%\NSDB к файлу HOSTS.

Если в данном ключе прописан путь, отличный от %SystemRoot%\System32\drivers\etc, то проверьте файл HOSTS по указанному там пути, чтобы узнать, к каким сайтам имеет смысл менять пароли. Затем поменяйте путь на стандартный, а зловредный файл HOSTS удалите.

Проверка настроек DNS-серверов

Еще один метод фарминга заключается в указании DNS-серверов злоумышленника. Например, вредоносная программаTrojan.Win32.DNSChanger.pwf заменяет указанные в операционной системе DNS-сервера на DNS-сервера злоумышленников путем изменений в системном реестре.

Для обнаружения такого типа фарминг-атаки выполните команду:

ipconfig /all

которая выведет вам все настройки сетевых интерфейсов. Проверьте указанные там "DNS Servers" и сравните их с выданными вам вашим провайдером.

Если обнаружите, что DNS-сервера подменены, то восстановить корректные значения можно в настройках свойств TCP/IP.

по материалам habrahabr

Месяц назад чистил компьютер одному бедолаге, который не мог попасть в свои «вконтакты» с июня месяца, с тех пор, как поставил «какую-то программу»…

Я сперва тоже подумал на поддельный hosts. Но открыв drivers\etc\hosts не увидел в нем каких-либо модификаций. Потом вышло так, что я случайно посмотрел на эту же папку но в FAR’е. Так вот лежали здесь не один, а два файла hosts. Причем первый, который я видел, назывался hоsts (буква «о» кириллическая), а второй нормальный hosts лежал здесь же с аттрибутами «скрытый» и «системный». Поэтому я его и не увидел сразу.

Открыв модифицированный hosts, прикололся от разнообразия. 🙂

Да, прикольно) Я всегда после установки Виндовс настраиваю Экплорер по-своему, показываю строку состояния, скрытые файлы и расширения файлов. Системные не показываю, т.к. на десктопе тогда появляется Desktop.ini. И часто это выручает, когда, например, файл именуют image.jpg.exe или просто ставят иконку какого-нибудь типа файла «изображение».

А вообще, менеджер, который показывает абсолютно все файлы (Far) — это просто маст хэв на любой Винде.

Я уже писал о флешках, на которых папку маскируют под корзину:

https://netspider.com.ua/index.php/2010/11/03/viruses-vs-microsoft-security-essentials/

> /! Важно! После внесения изменений в файл HOSTS, следует перезапустить все открытые браузеры, а лучше всего, – перезагрузить компьютер.

cmd -> ipconfig /flushdns

О ветке реестра не знал, спасибо.

В подобных случаях люблю юзать утилиту HiJackThis. Просто, быстро, изящно. Получаю список https://s015.radikal.ru/i333/1011/c9/fb3cf5463554.png

То, что в рамочке — мирные записи, которые выручают при падении днс сервера, или на время, пока днс не осчастливлен новым айпишником сервера. В типе О1 на зараженном комптре будет строк, эдак, 200-300 с подобными записями. Все успешно выделяются, тыкается батон «Fix Checked», записи успешно выпиливаются. Осталось ipconfig /flushdns, или ребут.

P.S.: А вообще, я считаю, что не##й качать и запускать что-попало. Не вестись на всякие халявные поднимания рейтинга и прочую х#ету. А еще лучше — пингвина полюбить, да поселить его на своём харде, как главного друга юзера. Проблем будет меньше. Спасибо НетСпайдеру за то, что помогает некоторым людям полюбить пингвина. И цитата башорга напоследок:

«xxx: Полюбила я пингвина,

xxx: Не всего, а половину

xxx: — Половину нижнюю,

xxx: Яркую, подвижную )

yyy: Тоже с линупсом трахаесси?»

flushdns сбрасывает кеш резолвера, но браузеры, если не ошибаюсь, часто сами кешируют адреса, поэтому лучше браузер перезапустить полностью.

HiJackThis — да-да-да, уже давно ею пользуюсь, очень хорошая тулза.

Качать или не качать, — не вопрос. Часто вирусня сама приходит в дом через уязвимости Adobe Flash/Reader (не зря их недолюбливает Стив Джобс).

Недавно писал: https://netspider.com.ua/index.php/2010/07/08/ostorozhno-virusy/

Использовали уязвимость баннерокрутилки OpenX.

Браузеры, если я не ошибаюсь, кешируют DNS ответы на совсем недолгое время. Менее минуты.

Вот сегодня впервые пришлось обратится к методу, описанному NetSpider’ом. Знакомый скачал программку, чтобы рейтинг был больше, чем у дурова (ROFL :D), а HiJackThis упал от того, что в фале hosts столько записей, что он не может отработать такое количество. То, что успел увидать не экране — были строки, типа

«127.0.0.1 ljsfHalsjkfHalkjfHLJKASDFHhjfakljsdfjkhLKHLjkh»

Цель очевидна — сбить с толку подобные программы…

Компьютер стабилизирован — В C:\WINDOWS нет RegEdit.exe, запустить его не удаётся. Вот думаю, как можно выкрутиться.

cd /windows && ./format-c && ./reinstall-windows && ./install-linux 🙂

Ладно, уточню: знакомый = школодруг 15 лет, который ничего не умеет, кроме как полазить вконтакте, да посмотреть порно в сети. Линукс?! Пожалуй, он даже слова такого не знает.

Вообще, я пошутил.

Хотя, а почему бы и нет?

В этом возрасте многие начинают познавать что-то новое.

Дайте ему дистр с Убунтой. Вдруг она ему понравится. 🙂

Конкретно по вашей проблеме (как расчехлить убитую винду) мне, к сожалению, сказать нечего.

RegEdit.exe можно скопировать с другого ПК.

может он просто скрыт? скрытые/системные файлы показываются?

[Windows]+[R] -> regedit

или

[Windows]+[R] -> regedt32

не запускается?

Ах, да! И еще. У него только диск C, на котором все его игры, которые он с трудом собирал у своих друзей, хоть я ему и говорил, что это можно скачать в сети. Учитывая то, что 4/5 учебных дней он проводит дома, валяю дурака, а на линуксе в его любимый Need For Speed и Цезарь не поиграешь особо. Да и имхо, он убьет линукс раньше, чем успешно воспользуется командой make. Да и man make ему не поможет, так как по-англ. он может поздороваться с кем-то, и даже написать это. Хотя, возможно с ошибками. 😀