Фарминг-атаки – это атаки, при которых браузер пользователя скрытно направляется на фишинговый (поддельный) сайт.

Файл hosts

По умолчанию, файл HOSTS лежит в каталоге %SYSTEMROOT%\system32\drivers\etc (другой вариант указания пути: %WINDIR%\system32\drivers\etc).

Вирус изменяет этот файл, прописывая (добавляя) там строку с IP-адресом и именем фишингового сайта (точнее, подделываемого):

1.1.1.1 vkontakte.ru

Теперь при заходе на сайт ВКонтакте, браузер пользователя будет загружать его с адреса злоумышленника – 1.1.1.1.

Для восстановления работоспособности, в файле HOSTS следует удалить все строчки, оставив только 127.0.0.1 localhost и те, которые лично вы туда добавляли (если добавляли). Не забудьте сменить пароли ко всем веб-сервисам, которыми вы пользуетесь и фишинговые сайты которых были указаны в измененном файле HOSTS.

/!\ Важно! После внесения изменений в файл HOSTS, следует перезапустить все открытые браузеры, а лучше всего, – перезагрузить компьютер.

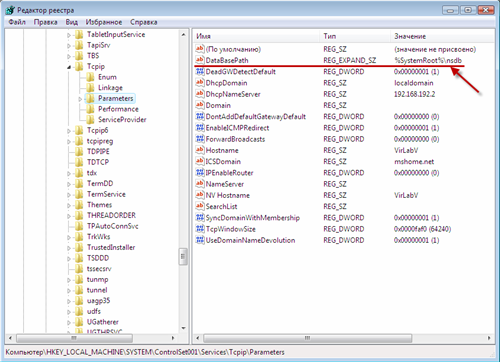

Местоположение файла HOSTS

Модификацию файла HOSTS легко обнаружить. В поисках путей повышения скрытности своих действий, злоумышленники придумали изменять местоположение файла HOSTS. Путь к файлу HOSTS может быть изменен путем определения нового значения в ключе системного реестра DataBasePath ветки HKLM\System\ControlSet001\Services\tcpip\parameters (лучше посмотреть все ветки, начиная с CurrentControlSet и до ControlSet001/N). Так Trojan.BAT.Delude.e создает собственный файл HOSTS в каталоге %WINDIR%\Help и устанавливает путь к нему в системном реестре, а Trojan-Downloader.Win32.Esepor.z устанавливает путь %WINDIR%\NSDB к файлу HOSTS.

Если в данном ключе прописан путь, отличный от %SystemRoot%\System32\drivers\etc, то проверьте файл HOSTS по указанному там пути, чтобы узнать, к каким сайтам имеет смысл менять пароли. Затем поменяйте путь на стандартный, а зловредный файл HOSTS удалите.

Проверка настроек DNS-серверов

Еще один метод фарминга заключается в указании DNS-серверов злоумышленника. Например, вредоносная программаTrojan.Win32.DNSChanger.pwf заменяет указанные в операционной системе DNS-сервера на DNS-сервера злоумышленников путем изменений в системном реестре.

Для обнаружения такого типа фарминг-атаки выполните команду:

ipconfig /all

которая выведет вам все настройки сетевых интерфейсов. Проверьте указанные там "DNS Servers" и сравните их с выданными вам вашим провайдером.

Если обнаружите, что DNS-сервера подменены, то восстановить корректные значения можно в настройках свойств TCP/IP.

по материалам habrahabr